Новости технологий

Софт

В RuStore значительно выросла скорость скачивания приложений

В RuStore значительно выросла скорость скачивания приложений

27.03.2025

Разработчики российского магазина приложений RuStore сообщили об оптимизации процесса скачивания программ, что позволило сократить время ожидания. Кроме того, новый алгоритм многопотоковой загрузки уменьшает риски потери соединения.

Благодаря оптимизации объём скачиваемых данных был уменьшен на 22%, а скорость загрузки выросла на 24%. Следовательно, весь процесс установки программ...

Видео

Представлена TV Box S3 — ТВ-приставка нового поколения от Xiaomi

Представлена TV Box S3 — ТВ-приставка нового поколения от Xiaomi

27.03.2025

Xiaomi представила новое поколение телевизионных приставок TV Box S3 с улучшенным дизайном и характеристиками. Компактный гаджет — отличное решение для всех, кто хочет смотреть фильмы и сериалы прямо с телевизора, но не может это позволить из-за отсутствия функций смарт-ТВ.

Новое устройство поддерживает качество изображения 4K UHD...

Софт

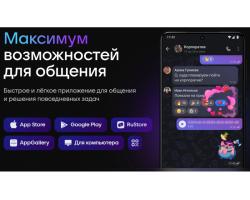

VK выпустил бета-версию Max — аналога китайского суперприложения WeChat

VK выпустил бета-версию Max — аналога китайского суперприложения WeChat

27.03.2025

Российский технологический холдинг VK выпустил бета-версию цифровой платформы Max — аналога китайского приложения WeChat. На начальном этапе она объединит сервис обмена сообщениями, мини-приложения, конструктор чат-ботов и платёжную систему. Позднее на платформе появятся государственные и другие сервисы. Бета-версия Max уже доступна в магазинах приложений App Store,...

Гаджеты

Портативная консоль Nintendo Switch 2 дебютирует 2 апреля и сразу поступит в предпродажу

Портативная консоль Nintendo Switch 2 дебютирует 2 апреля и сразу поступит в предпродажу

27.03.2025

По информации канадской торговой сети Best Buy, предварительный заказ на новую игровую консоль Nintendo Switch 2 можно будет сделать уже 2 апреля. В этот же день в 9 утра по времени восточного побережья США (17:00 по московскому времени) состоится мероприятие Nintendo Direct, на котором компания...

Видео

Samsung выпустила ИИ-телевизор по цене автомобиля

Samsung выпустила ИИ-телевизор по цене автомобиля

27.03.2025

Компания Samsung представила на международном рынке два телевизора: QN990F и QN900F. Их особенностью стало обилие ИИ-технологий, включая создаваемые в реальном времени субтитры, апскейлинг до разрешения в 8K и ещё несколько умных функций.

Обе модели поддерживают набор ИИ-функций Samsung Vision AI. Он сочетает в себе технологии, которые...

Безопасность

Новый выпуск «Инфобеза со вкусом»: гармония вкуса и пользы от продуктов питания и ИТ-решений

Новый выпуск «Инфобеза со вкусом»: гармония вкуса и пользы от продуктов питания и ИТ-решений

27.03.2025

Смотрите на ТВ-канале «Большой эфир», в социальных сетях и на YouTube-канале компании «Газинформсервис» новый выпуск шоу об информационной безопасности и кулинарии — «Инфобез со вкусом». Гостем проекта стал Владимир Степанов, Первый заместитель Председателя Совета директоров Группы компаний (ГК) «Аквариус».

В восьмом выпуске шоу вы услышите интересный...

Искусственный интеллект

Искусственный интеллект в медицине: помощник, а не замена

Искусственный интеллект в медицине: помощник, а не замена

27.03.2025

Ольга Александровна Горячева, доцент кафедры пропедевтики детских болезней Института материнства и детства Пироговского Университета, рассказала, как в медицине применяются новейшие технологии.

— Самое главное в медицине — общение, эмпатия к пациенту. Роботы это не заменят. Но когда специалист уже опросил пациента, познакомился с его историей болезни,...

Искусственный интеллект

На Nvidia GTC показали в деле нейроинтерфейс с ИИ, который соединил мозг с компьютером без операции на мозге

На Nvidia GTC показали в деле нейроинтерфейс с ИИ, который соединил мозг с компьютером без операции на мозге

26.03.2025

Издание eWeek сообщило, что на конференции Nvidia GTC 2025 лидерам отрасли вживую показали работу малоинвазивного нейронного интерфейса на базе ИИ. Демонстрацию провела компания Synchron, которая заявляет о превосходстве своей технологии интерфейса «мозг-компьютер» над конкурирующими проектами, включая разрекламированный Neuralink Илона Маска.

Мозговой датчик Synchron устанавливается без хирургического...

Искусственный интеллект

OpenAI выпустила большое обновление: теперь можно генерировать и редактировать изображения напрямую в ChatGPT, причём бесплатно

OpenAI выпустила большое обновление: теперь можно генерировать и редактировать изображения напрямую в ChatGPT, причём бесплатно

26.03.2025

Компания OpenAI объявила о запуске долгожданного обновления для генерации изображений. Вместо использования отдельной модели, такой как Dall-E, новый усовершенствованный генератор стал частью GPT-4o. Более того, новая модель генерации изображений GPT-4o теперь доступна всем пользователям ChatGPT, включая тех, кто не оплатил подписку. Впрочем, для таких «бесплатных»...

Компании

В России начали выпускать микросхемы для отечественного автопрома. Новое производство должно почти полностью закрыть потребности АвтоВАЗа

В России начали выпускать микросхемы для отечественного автопрома. Новое производство должно почти полностью закрыть потребности АвтоВАЗа

26.03.2025

Российская компания GS Nanotech, входящая в холдинг GS Group, выпустила пробную партию микросхем, предназначенных для автомобильной промышленности.

По данным газеты «Ведомости», эти компоненты будут использоваться в электронных блоках и модулях, необходимых для работы систем управления, торможения и климат-контроля в автомобилях.

Завод GS Nanotech получил все необходимые сертификаты,...